- Firefox-Version

- 90.0.2

- Betriebssystem

- macOS Mojave 10.14.6

Hallo Kollegen,

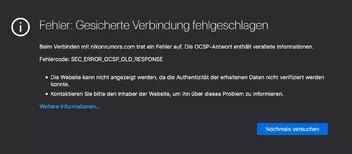

ich hab keine Ahung, wann es noch klappte, heute jedoch bekomme ich beim Aufruf derSeite https://nikonrumors.com/ diese Fehlermeldung:

Hier die "Infos zur Fehlerbehebung":

Code

Allgemeine Informationen

------------------------

Name: Firefox

Version: 90.0.2

Build-ID: 20210721174149

Distributions-ID:

Update-Kanal: release

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10.14; rv:90.0) Gecko/20100101 Firefox/90.0

Betriebssystem: Darwin 18.7.0 Darwin Kernel Version 18.7.0: Tue Jun 22 19:37:08 PDT 2021; root:xnu-4903.278.70~1/RELEASE_X86_64

Rosetta-übersetzt: false

Fenster mit mehreren Prozessen: 1/1

Fission-Fenster: 0/1 Standardmäßig deaktiviert

Externe Prozesse: 4

Unternehmensrichtlinien: Inaktiv

Google-Location-Service-Schlüssel: Gefunden

Google-Safebrowsing-Schlüssel: Gefunden

Mozilla-Location-Service-Schlüssel: Gefunden

Abgesicherter Modus: false

Absturzberichte der letzten 3 Tage

----------------------------------

Firefox-Funktionen

------------------

Name: DoH Roll-Out

Version: 2.0.0

ID: doh-rollout@mozilla.org

Name: Firefox Screenshots

Version: 39.0.1

ID: screenshots@mozilla.org

Name: Form Autofill

Version: 1.0.1

ID: formautofill@mozilla.org

Name: Picture-In-Picture

Version: 1.0.0

ID: pictureinpicture@mozilla.org

Name: Reset Search Defaults

Version: 2.0.0

ID: reset-search-defaults@mozilla.com

Name: Web Compatibility Interventions

Version: 23.1.0

ID: webcompat@mozilla.org

Name: WebCompat Reporter

Version: 1.4.2

ID: webcompat-reporter@mozilla.org

Externe Funktionen

------------------

rollout-restart-manager-beta-1480576: active

upgradeDialog: (upgradeDialog-defaultEnabled)

Externe Prozesse

----------------

Typ: Webinhalt

Anzahl: 1 / 8

Typ: about-Seite mit zusätzlichen Rechten

Anzahl: 1

Typ: Erweiterung

Anzahl: 1

Typ: Voralloziert

Anzahl: 1

Add-ons

-------

Name: Amazon.de

Typ: extension

Version: 1.9

Aktiviert: true

ID: amazon@search.mozilla.org

Name: Bing

Typ: extension

Version: 1.3

Aktiviert: true

ID: bing@search.mozilla.org

Name: CanvasBlocker

Typ: extension

Version: 1.6.1

Aktiviert: true

ID: CanvasBlocker@kkapsner.de

Name: closeunusedblanktabs

Typ: extension

Version: 0.0.7

Aktiviert: true

ID: @closeunusedblanktabs

Name: Consent Blocker

Typ: extension

Version: 0.3.5

Aktiviert: true

ID: google-consent@defkev

Name: Decentraleyes

Typ: extension

Version: 2.0.15

Aktiviert: true

ID: jid1-BoFifL9Vbdl2zQ@jetpack

Name: Dict.cc Übersetzung

Typ: extension

Version: 5.5.2

Aktiviert: true

ID: searchdictcc@roughael

Name: DuckDuckGo

Typ: extension

Version: 1.1

Aktiviert: true

ID: ddg@search.mozilla.org

Name: eBay

Typ: extension

Version: 1.3

Aktiviert: true

ID: ebay@search.mozilla.org

Name: Ecosia

Typ: extension

Version: 1.0

Aktiviert: true

ID: ecosia@search.mozilla.org

Name: Enhancer for YouTube™

Typ: extension

Version: 2.0.104.13

Aktiviert: true

ID: enhancerforyoutube@maximerf.addons.mozilla.org

Name: Facebook Container

Typ: extension

Version: 2.2.1

Aktiviert: true

ID: @contain-facebook

Name: facebook-video-adblocker

Typ: extension

Version: 1.0

Aktiviert: true

ID: {c8d3cb7e-8c3a-4714-ad84-31b11ccd7985}

Name: Firefox Multi-Account Containers

Typ: extension

Version: 7.3.0

Aktiviert: true

ID: @testpilot-containers

Name: Google

Typ: extension

Version: 1.1

Aktiviert: true

ID: google@search.mozilla.org

Name: Google Container

Typ: extension

Version: 1.5.4

Aktiviert: true

ID: @contain-google

Name: I don't care about cookies

Typ: extension

Version: 3.3.1

Aktiviert: true

ID: jid1-KKzOGWgsW3Ao4Q@jetpack

Name: LEO Eng-Deu

Typ: extension

Version: 1.0

Aktiviert: true

ID: leo_ende_de@search.mozilla.org

Name: Neat URL

Typ: extension

Version: 5.0.0

Aktiviert: true

ID: neaturl@hugsmile.eu

Name: Skip Redirect

Typ: extension

Version: 2.3.5

Aktiviert: true

ID: skipredirect@sblask

Name: Temporary Containers

Typ: extension

Version: 1.9.2

Aktiviert: true

ID: {c607c8df-14a7-4f28-894f-29e8722976af}

Name: Twitter Container

Typ: extension

Version: 1.3.1

Aktiviert: true

ID: @contain-twitter

Name: uBlock Origin

Typ: extension

Version: 1.36.2

Aktiviert: true

ID: uBlock0@raymondhill.net

Name: uMatrix

Typ: extension

Version: 1.4.4

Aktiviert: true

ID: uMatrix@raymondhill.net

Name: Vergiss Mein Nicht - Vergiss Cookies und andere Daten

Typ: extension

Version: 2.2.8

Aktiviert: true

ID: forget-me-not@lusito.info

Name: WebRTC Leak Shield

Typ: extension

Version: 1.0.5

Aktiviert: true

ID: @webrtc-leak-shield

Name: Wikipedia (de)

Typ: extension

Version: 1.1

Aktiviert: true

ID: wikipedia@search.mozilla.org

Name: Exif Viewer

Typ: extension

Version: 3.7.5

Aktiviert: false

ID: exif_viewer@mozilla.doslash.org

Name: FireX Proxy

Typ: extension

Version: 5.3.6

Aktiviert: false

ID: divanproger@gmail.com

Name: HTTPS Everywhere

Typ: extension

Version: 2021.7.13

Aktiviert: false

ID: https-everywhere@eff.org

Name: Tab Open/Close Control

Typ: extension

Version: 0.0.3

Aktiviert: false

ID: tab_open_close_control@felix-kolbe.de

Name: Web Archives

Typ: extension

Version: 2.1.0

Aktiviert: false

ID: {d07ccf11-c0cd-4938-a265-2a4d6ad01189}

Grafik

------

Allgemeine Merkmale

Compositing: WebRender

Asynchrones Wischen und Zoomen: Mausrad-Eingabe aktiviert; Ziehen der Bildlaufleiste aktiviert; Tastatur aktiviert; automatischer Bildlauf aktiviert; sanftes Zoomen durch Antippen aktiviert

WebGL-1-Treiber: WSI Info: CGL IsWebglOutOfProcessEnabled: 1

WebGL-1-Treiber: Renderer: Intel Inc. -- Intel Iris Pro OpenGL Engine

WebGL-1-Treiber: Version: 4.1 INTEL-12.10.31

WebGL-1-Treiber: Erweiterungen: GL_ARB_blend_func_extended GL_ARB_draw_buffers_blend GL_ARB_draw_indirect GL_ARB_ES2_compatibility GL_ARB_explicit_attrib_location GL_ARB_gpu_shader_fp64 GL_ARB_gpu_shader5 GL_ARB_instanced_arrays GL_ARB_internalformat_query GL_ARB_occlusion_query2 GL_ARB_sample_shading GL_ARB_sampler_objects GL_ARB_separate_shader_objects GL_ARB_shader_bit_encoding GL_ARB_shader_subroutine GL_ARB_shading_language_include GL_ARB_tessellation_shader GL_ARB_texture_buffer_object_rgb32 GL_ARB_texture_cube_map_array GL_ARB_texture_gather GL_ARB_texture_query_lod GL_ARB_texture_rgb10_a2ui GL_ARB_texture_storage GL_ARB_texture_swizzle GL_ARB_timer_query GL_ARB_transform_feedback2 GL_ARB_transform_feedback3 GL_ARB_vertex_attrib_64bit GL_ARB_vertex_type_2_10_10_10_rev GL_ARB_viewport_array GL_EXT_debug_label GL_EXT_debug_marker GL_EXT_framebuffer_multisample_blit_scaled GL_EXT_texture_compression_s3tc GL_EXT_texture_filter_anisotropic GL_EXT_texture_sRGB_decode GL_APPLE_client_storage GL_APPLE_container_object_shareable GL_APPLE_flush_render GL_APPLE_object_purgeable GL_APPLE_rgb_422 GL_APPLE_row_bytes GL_APPLE_texture_range GL_ATI_texture_mirror_once GL_NV_texture_barrier

WebGL-1-Erweiterungen: ANGLE_instanced_arrays EXT_blend_minmax EXT_color_buffer_half_float EXT_float_blend EXT_frag_depth EXT_shader_texture_lod EXT_sRGB EXT_texture_compression_rgtc EXT_texture_filter_anisotropic MOZ_debug OES_element_index_uint OES_fbo_render_mipmap OES_standard_derivatives OES_texture_float OES_texture_float_linear OES_texture_half_float OES_texture_half_float_linear OES_vertex_array_object WEBGL_color_buffer_float WEBGL_compressed_texture_s3tc WEBGL_compressed_texture_s3tc_srgb WEBGL_debug_renderer_info WEBGL_debug_shaders WEBGL_depth_texture WEBGL_draw_buffers WEBGL_lose_context

WebGL-2-Treiber: WSI Info: CGL IsWebglOutOfProcessEnabled: 1

WebGL-2-Treiber: Renderer: Intel Inc. -- Intel Iris Pro OpenGL Engine

WebGL-2-Treiber: Version: 4.1 INTEL-12.10.31

WebGL-2-Treiber: Erweiterungen: GL_ARB_blend_func_extended GL_ARB_draw_buffers_blend GL_ARB_draw_indirect GL_ARB_ES2_compatibility GL_ARB_explicit_attrib_location GL_ARB_gpu_shader_fp64 GL_ARB_gpu_shader5 GL_ARB_instanced_arrays GL_ARB_internalformat_query GL_ARB_occlusion_query2 GL_ARB_sample_shading GL_ARB_sampler_objects GL_ARB_separate_shader_objects GL_ARB_shader_bit_encoding GL_ARB_shader_subroutine GL_ARB_shading_language_include GL_ARB_tessellation_shader GL_ARB_texture_buffer_object_rgb32 GL_ARB_texture_cube_map_array GL_ARB_texture_gather GL_ARB_texture_query_lod GL_ARB_texture_rgb10_a2ui GL_ARB_texture_storage GL_ARB_texture_swizzle GL_ARB_timer_query GL_ARB_transform_feedback2 GL_ARB_transform_feedback3 GL_ARB_vertex_attrib_64bit GL_ARB_vertex_type_2_10_10_10_rev GL_ARB_viewport_array GL_EXT_debug_label GL_EXT_debug_marker GL_EXT_framebuffer_multisample_blit_scaled GL_EXT_texture_compression_s3tc GL_EXT_texture_filter_anisotropic GL_EXT_texture_sRGB_decode GL_APPLE_client_storage GL_APPLE_container_object_shareable GL_APPLE_flush_render GL_APPLE_object_purgeable GL_APPLE_rgb_422 GL_APPLE_row_bytes GL_APPLE_texture_range GL_ATI_texture_mirror_once GL_NV_texture_barrier

WebGL-2-Erweiterungen: EXT_color_buffer_float EXT_float_blend EXT_texture_compression_rgtc EXT_texture_filter_anisotropic MOZ_debug OES_texture_float_linear WEBGL_compressed_texture_s3tc WEBGL_compressed_texture_s3tc_srgb WEBGL_debug_renderer_info WEBGL_debug_shaders WEBGL_lose_context

Verwendet Kacheln: true

Verwendent Kacheln für Inhalt: true

Anvisierte Bildwiederholfrequenz (Framerate): 60

GPU 1

Aktiv: Ja

Herstellerkennung: 0x1002

Gerätekennung: 0x6821

RAM: 0

GPU 2

Aktiv: Ja

Herstellerkennung: 0x8086

Gerätekennung: 0x0d26

RAM: 0

Weitere Informationen

AzureCanvasBackend: skia

AzureContentBackend: skia

AzureFallbackCanvasBackend: skia

CMSOutputProfile: 34116 bytes, too large

Display0: 1440x900 scale:2.000000

DisplayCount: 1

TileHeight: 1024

TileWidth: 1024

Entscheidungsprotokoll

HW_COMPOSITING:

available by default

OPENGL_COMPOSITING:

available by default

WEBRENDER:

available by default

WEBRENDER_QUALIFIED:

available by default

WEBRENDER_COMPOSITOR:

available by default

WEBRENDER_SHADER_CACHE:

disabled by default: Disabled by default

WEBRENDER_OPTIMIZED_SHADERS:

available by default

WEBRENDER_ANGLE:

available by default

unavailable by env: OS not supported

WEBRENDER_DCOMP_PRESENT:

available by default

disabled by user: User disabled via pref

unavailable by env: Requires Windows 10 or later

unavailable by runtime: Requires ANGLE

WEBRENDER_SOFTWARE:

available by default

OMTP:

disabled by default: Disabled by default

WEBGPU:

disabled by default: Disabled by default

blocked by runtime: WebGPU can only be enabled in nightly

Medien

------

Audio-Backend: audiounit-rust

Max. Kanäle: 2

Bevorzugte Sample-Rate: 44100

Ausgabegeräte

Name: Gruppe

USB audio CODEC: USB audio CODEC:08BB:2912

ZoomAudioDevice: zoom.us.zoomaudiodevice

Interne Lautsprecher: builtin-internal-mic|spk

Eingabegeräte

Name: Gruppe

USB audio CODEC: USB audio CODEC:08BB:2912

ZoomAudioDevice: zoom.us.zoomaudiodevice

Internes Mikrofon: builtin-internal-mic|spk

Datenbankeinträge auflisten

Umgebungsvariablen

------------------

MOZ_CRASHREPORTER_EVENTS_DIRECTORY: /Users/klick/Library/Application Support/Firefox/Profiles/mnudjniw.default-1540149209465/crashes/events

MOZ_CRASHREPORTER_RESTART_ARG_0: /Applications/Firefox.app/Contents/MacOS/firefox

MOZ_CRASHREPORTER_RESTART_ARG_1:

MOZ_CRASHREPORTER_DATA_DIRECTORY: /Users/klick/Library/Application Support/Firefox/Crash Reports

MOZ_CRASHREPORTER_PING_DIRECTORY: /Users/klick/Library/Application Support/Firefox/Pending Pings

MOZ_CRASHREPORTER_STRINGS_OVERRIDE: /Applications/Firefox.app/Contents/Resources/browser/crashreporter-override.ini

MOZ_LAUNCHED_CHILD:

XRE_PROFILE_PATH:

XRE_PROFILE_LOCAL_PATH:

XRE_START_OFFLINE:

XRE_BINARY_PATH:

XRE_RESTARTED_BY_PROFILE_MANAGER:

Experimentelle Funktionen

-------------------------

about:home-Start-Cache (browser.startup.homepage.abouthome_cache.enabled): false

Cookies: SameSite=Lax standardmäßig (network.cookie.sameSite.laxByDefault): false

Cookies: SameSite=None erfordert "secure"-Attribut (network.cookie.sameSite.noneRequiresSecure): false

Cookies: Schemeful SameSite (network.cookie.sameSite.schemeful): false

CSS: Constructable Stylesheets (layout.css.constructable-stylesheets.enabled): false

CSS: Masonry Layout (layout.css.grid-template-masonry-value.enabled): false

Entwicklerwerkzeuge: Farbschemasimulation (devtools.inspector.color-scheme-simulation.enabled): true

Entwicklerwerkzeuge: Kompatibilitäts-Ansicht (devtools.inspector.compatibility.enabled): false

Entwicklerwerkzeuge: Ausführungskontext auswählen (devtools.webconsole.input.context): false

Entwicklerwerkzeuge: Service-Worker-Debugging (devtools.debugger.features.windowless-service-workers): false

Fission (Seitenisolierung) (fission.autostart): false

Media: AVIF (image.avif.enabled): false

Media: JPEG XL (image.jxl.enabled): false

Unterstützung für mehrfaches Bild-im-Bild (PiP) (media.videocontrols.picture-in-picture.allow-multiple): true

Adressleiste: Ergebnisse während der IME-Komposition anzeigen (browser.urlbar.keepPanelOpenDuringImeComposition): false

Web API: inputmode (dom.forms.inputmode): false

Web API: WebGPU (dom.webgpu.enabled): false

Globale WebRTC-Stummschaltungs-Steuerung (privacy.webrtc.globalMuteToggles): false

Win32k-Sperre (security.sandbox.content.win32k-disable): false

Externe Experimente

-------------------

Wichtige modifizierte Einstellungen

-----------------------------------

accessibility.force_disabled: 1

accessibility.typeaheadfind: true

accessibility.typeaheadfind.flashBar: 0

browser.cache.disk_cache_ssl: false

browser.cache.disk.amount_written: 0

browser.cache.disk.capacity: 153600

browser.cache.disk.enable: false

browser.cache.disk.filesystem_reported: 1

browser.cache.disk.smart_size.first_run: false

browser.contentblocking.category: standard

browser.search.region: AT

browser.search.suggest.enabled: false

browser.sessionstore.max_tabs_undo: 0

browser.sessionstore.max_windows_undo: 0

browser.sessionstore.privacy_level: 2

browser.sessionstore.upgradeBackup.latestBuildID: 20210721174149

browser.startup.homepage_override.buildID: 20210721174149

browser.startup.homepage_override.mstone: 90.0.2

browser.tabs.closeTabByDblclick: true

browser.tabs.crashReporting.includeURL: true

browser.tabs.drawInTitlebar: false

browser.tabs.loadInBackground: false

browser.tabs.warnOnClose: false

browser.urlbar.matchBuckets: general:5,suggestion:Infinity

browser.urlbar.maxRichResults: 0

browser.urlbar.oneOffSearches: false

browser.urlbar.resultBuckets: {"children":[{"maxResultCount":1,"children":[{"group":"heuristicTest"},{"group":"heuristicExtension"},{"group":"heuristi

browser.urlbar.searchSuggestionsChoice: false

browser.urlbar.shortcuts.bookmarks: false

browser.urlbar.shortcuts.history: false

browser.urlbar.shortcuts.tabs: false

browser.urlbar.showSearchSuggestionsFirst: false

browser.urlbar.speculativeConnect.enabled: false

browser.urlbar.suggest.bookmark: false

browser.urlbar.suggest.history: false

browser.urlbar.suggest.openpage: false

browser.urlbar.suggest.searches: false

browser.urlbar.suggest.topsites: false

browser.urlbar.timesBeforeHidingSuggestionsHint: 2

browser.urlbar.tipShownCount.searchTip_onboard: 4

browser.urlbar.tipShownCount.tabToSearch: 45

browser.zoom.full: false

doh-rollout.balrog-migration-done: true

doh-rollout.disable-heuristics: true

doh-rollout.doneFirstRun: true

doh-rollout.home-region: AT

dom.push.userAgentID: df1f71fb5ff24a5db82a8741c735e4e2

dom.security.https_only_mode_ever_enabled: true

dom.security.https_only_mode_https_first: true

dom.storage.next_gen: true

dom.storage.next_gen_auto_enabled_by_cause1: true

extensions.lastAppVersion: 90.0.2

font.internaluseonly.changed: false

gfx.color_management.enablev4: true

idle.lastDailyNotification: 1627203257

media.autoplay.default: 0

media.benchmark.vp9.fps: 270

media.benchmark.vp9.versioncheck: 5

media.gmp-gmpopenh264.abi: x86_64-gcc3

media.gmp-gmpopenh264.autoupdate: true

media.gmp-gmpopenh264.lastUpdate: 1571350775

media.gmp-gmpopenh264.provider.enabled: true

media.gmp-gmpopenh264.version: 1.8.1.1

media.gmp-manager.buildID: 20210721174149

media.gmp-manager.lastCheck: 1627199439

media.gmp-widevinecdm.abi: x86_64-gcc3

media.gmp-widevinecdm.lastUpdate: 1617946931

media.gmp-widevinecdm.version: 4.10.2209.1

media.gmp.storage.version.observed: 1

media.peerconnection.enabled: false

media.peerconnection.ice.default_address_only: true

media.peerconnection.ice.no_host: true

media.peerconnection.ice.proxy_only_if_behind_proxy: true

media.videocontrols.picture-in-picture.video-toggle.has-used: true

network.cookie.lifetimePolicy: 2

network.dns.disablePrefetch: true

network.http.speculative-parallel-limit: 0

network.predictor.cleaned-up: true

network.predictor.enabled: false

network.prefetch-next: false

network.trr.blocklist_cleanup_done: true

network.trr.custom_uri: dns.quad9.net/dns-query

network.trr.mode: 2

network.trr.uri: https://firefox.dns.nextdns.io/

places.database.lastMaintenance: 1627066437

places.history.expiration.transient_current_max_pages: 42998

plugin.disable_full_page_plugin_for_types: application/pdf

privacy.clearOnShutdown.offlineApps: true

privacy.clearOnShutdown.siteSettings: true

privacy.cpd.offlineApps: true

privacy.cpd.siteSettings: true

privacy.donottrackheader.enabled: true

privacy.history.custom: true

privacy.purge_trackers.date_in_cookie_database: 0

privacy.purge_trackers.last_purge: 1604317012433

privacy.sanitize.pending: [{"id":"shutdown","itemsToClear":["cache","cookies","offlineApps","history","formdata","downloads","sessions","siteSetti

privacy.sanitize.sanitizeOnShutdown: true

privacy.sanitize.timeSpan: 0

privacy.socialtracking.notification.counter: 1

privacy.socialtracking.notification.enabled: false

privacy.socialtracking.notification.lastShown: 1568636500411

privacy.userContext.enabled: true

privacy.userContext.extension: google-consent@defkev

privacy.userContext.longPressBehavior: 2

privacy.userContext.newTabContainerOnLeftClick.enabled: true

privacy.userContext.ui.enabled: true

security.disable_button.openCertManager: false

security.disable_button.openDeviceManager: false

security.identityblock.show_extended_validation: true

security.remote_settings.crlite_filters.checked: 1627243558

security.remote_settings.intermediates.checked: 1627247160

security.sandbox.content.tempDirSuffix: 43b87784-af3b-a946-826e-ea330370521c

security.sandbox.plugin.tempDirSuffix: bbd511d7-0c55-854a-81e7-f80a6518db4f

security.secure_connection_icon_color_gray: false

security.ssl.errorReporting.automatic: true

services.sync.declinedEngines:

signon.importedFromSqlite: true

signon.management.page.hideMobileFooter: true

signon.management.page.sort: last-changed

signon.usage.hasEntry: true

signon.usage.lastUsed: 1606086830

storage.vacuum.last.index: 1

storage.vacuum.last.places.sqlite: 1627066437

Wichtige nicht veränderbare Einstellungen

-----------------------------------------

fission.autostart.session: false

Chronik- und Lesezeichendatenbank

---------------------------------

Barrierefreiheit

----------------

Aktiviert: false

Barrierefreiheit verhindern: 1

Bibliotheken-Versionen

----------------------

NSPR

Minimal vorausgesetzte Version: 4.31

Verwendete Version: 4.31

NSS

Minimal vorausgesetzte Version: 3.66

Verwendete Version: 3.66

NSSSMIME

Minimal vorausgesetzte Version: 3.66

Verwendete Version: 3.66

NSSSSL

Minimal vorausgesetzte Version: 3.66

Verwendete Version: 3.66

NSSUTIL

Minimal vorausgesetzte Version: 3.66

Verwendete Version: 3.66

Isolierte Umgebungen

--------------------

Ebene der isolierten Umgebung des Inhaltsprozesses: 3

Effektive Ebene der isolierten Umgebung: 3

Status der Win32k-Sperre für den Inhaltsprozess: Win32k Lockdown disabled -- Operating system not supported

Start-Cache

-----------

Festplatten-Cache-Ordner: /Users/klick/Library/Caches/Firefox/Profiles/mnudjniw.default-1540149209465/startupCache/startupCache.8.little

Festplatten-Cache ignorieren: false

Festplatten-Cache bei Initialisierung erkannt: true

In Festplatten-Cache geschrieben: false

Internationalisierung & Lokalisierung

-------------------------------------

Anwendungseinstellungen

Angeforderte Sprachen: ["de"]

Verfügbare Sprachen: ["de","en-US"]

Anwendungssprachen: ["de","en-US"]

Region-Einstellungen: ["de-AT"]

Standardsprache: "de"

Betriebssystem

Sprachen des Betriebssystems: ["de-AT"]

Region-Einstellungen: ["de-AT"]

Externes Debugging (Chromium-Protokoll)

---------------------------------------

Verbindungen werden akzeptiert: false

Adresse:

Drucken

-------

Angepasste Druckeinstellungen

-----------------------------

print_printer: Mozilla Save to PDF

print.macosx.pagesetup-2: PD94bWwgdmVyc2lvbj0iMS4wIiBlbmNvZGluZz0iVVRGLTgiPz4KPCFET0NUWVBFIHBsaXN0IFBVQkxJQyAiLS8vQXBwbGUvL0RURCBQTElTVCAxLjAvL0VO

print.more-settings.open: true

print.print_bgcolor: false

print.print_bgimages: false

print.print_duplex: 0

print.print_evenpages: true

print.print_in_color: true

print.print_margin_bottom: 0.5

print.print_margin_left: 0.5

print.print_margin_right: 0.5

print.print_margin_top: 0.5

print.print_oddpages: true

print.print_orientation: 0

print.print_page_delay: 50

print.print_paper_data: 0

print.print_paper_height: 11.00

print.print_paper_name:

print.print_paper_size_unit: 0

print.print_paper_width: 8.50

print.print_resolution: 0

print.print_reversed: false

print.print_scaling: 1.00

print.print_shrink_to_fit: true

print.print_to_file: false

print.print_unwriteable_margin_bottom: 57

print.print_unwriteable_margin_left: 25

print.print_unwriteable_margin_right: 25

print.print_unwriteable_margin_top: 25

print.printer_Mozilla_Save_to_PDF.print_bgcolor: false

print.printer_Mozilla_Save_to_PDF.print_bgimages: false

print.printer_Mozilla_Save_to_PDF.print_duplex: 0

print.printer_Mozilla_Save_to_PDF.print_edge_bottom: 0

print.printer_Mozilla_Save_to_PDF.print_edge_left: 0

print.printer_Mozilla_Save_to_PDF.print_edge_right: 0

print.printer_Mozilla_Save_to_PDF.print_edge_top: 0

print.printer_Mozilla_Save_to_PDF.print_footercenter:

print.printer_Mozilla_Save_to_PDF.print_footerleft:

print.printer_Mozilla_Save_to_PDF.print_footerright:

print.printer_Mozilla_Save_to_PDF.print_headercenter:

print.printer_Mozilla_Save_to_PDF.print_headerleft:

print.printer_Mozilla_Save_to_PDF.print_headerright:

print.printer_Mozilla_Save_to_PDF.print_in_color: true

print.printer_Mozilla_Save_to_PDF.print_margin_bottom: 0.5

print.printer_Mozilla_Save_to_PDF.print_margin_left: 0.5

print.printer_Mozilla_Save_to_PDF.print_margin_right: 0.5

print.printer_Mozilla_Save_to_PDF.print_margin_top: 0.5

print.printer_Mozilla_Save_to_PDF.print_orientation: 1

print.printer_Mozilla_Save_to_PDF.print_page_delay: 50

print.printer_Mozilla_Save_to_PDF.print_paper_height: 8.26772

print.printer_Mozilla_Save_to_PDF.print_paper_id: iso_a5

print.printer_Mozilla_Save_to_PDF.print_paper_size_unit: 0

print.printer_Mozilla_Save_to_PDF.print_paper_width: 5.82677

print.printer_Mozilla_Save_to_PDF.print_resolution: 0

print.printer_Mozilla_Save_to_PDF.print_reversed: false

print.printer_Mozilla_Save_to_PDF.print_scaling: 1

print.printer_Mozilla_Save_to_PDF.print_shrink_to_fit: true

print.printer_Mozilla_Save_to_PDF.print_to_file: true

print.printer_Mozilla_Save_to_PDF.print_unwriteable_margin_bottom: 0

print.printer_Mozilla_Save_to_PDF.print_unwriteable_margin_left: 0

print.printer_Mozilla_Save_to_PDF.print_unwriteable_margin_right: 0

print.printer_Mozilla_Save_to_PDF.print_unwriteable_margin_top: 0

print.printer_PDF_Printer.print_bgcolor: false

print.printer_PDF_Printer.print_bgimages: false

print.printer_PDF_Printer.print_duplex: 0

print.printer_PDF_Printer.print_edge_bottom: 0

print.printer_PDF_Printer.print_edge_left: 0

print.printer_PDF_Printer.print_edge_right: 0

print.printer_PDF_Printer.print_edge_top: 0

print.printer_PDF_Printer.print_evenpages: true

print.printer_PDF_Printer.print_footercenter:

print.printer_PDF_Printer.print_footerleft: &PT

print.printer_PDF_Printer.print_footerright: &D

print.printer_PDF_Printer.print_headercenter:

print.printer_PDF_Printer.print_headerleft: &T

print.printer_PDF_Printer.print_headerright: &U

print.printer_PDF_Printer.print_in_color: true

print.printer_PDF_Printer.print_margin_bottom: 0.5

print.printer_PDF_Printer.print_margin_left: 0.5

print.printer_PDF_Printer.print_margin_right: 0.5

print.printer_PDF_Printer.print_margin_top: 0.5

print.printer_PDF_Printer.print_oddpages: true

print.printer_PDF_Printer.print_orientation: 1

print.printer_PDF_Printer.print_page_delay: 50

print.printer_PDF_Printer.print_paper_data: 0

print.printer_PDF_Printer.print_paper_height: 11.69

print.printer_PDF_Printer.print_paper_name: iso-a4

print.printer_PDF_Printer.print_paper_size_unit: 0

print.printer_PDF_Printer.print_paper_width: 8.26

print.printer_PDF_Printer.print_resolution: 0

print.printer_PDF_Printer.print_reversed: false

print.printer_PDF_Printer.print_scaling: 1.00

print.printer_PDF_Printer.print_shrink_to_fit: true

print.printer_PDF_Printer.print_to_file: false

print.printer_PDF_Printer.print_unwriteable_margin_bottom: 21

print.printer_PDF_Printer.print_unwriteable_margin_left: 21

print.printer_PDF_Printer.print_unwriteable_margin_right: 21

print.printer_PDF_Printer.print_unwriteable_margin_top: 21

print.printer_Xerox_Phaser_6510.print_bgcolor: false

print.printer_Xerox_Phaser_6510.print_bgimages: false

print.printer_Xerox_Phaser_6510.print_duplex: 0

print.printer_Xerox_Phaser_6510.print_edge_bottom: 0

print.printer_Xerox_Phaser_6510.print_edge_left: 0

print.printer_Xerox_Phaser_6510.print_edge_right: 0

print.printer_Xerox_Phaser_6510.print_edge_top: 0

print.printer_Xerox_Phaser_6510.print_evenpages: true

print.printer_Xerox_Phaser_6510.print_footercenter:

print.printer_Xerox_Phaser_6510.print_footerleft:

print.printer_Xerox_Phaser_6510.print_footerright:

print.printer_Xerox_Phaser_6510.print_headercenter:

print.printer_Xerox_Phaser_6510.print_headerleft:

print.printer_Xerox_Phaser_6510.print_headerright:

print.printer_Xerox_Phaser_6510.print_in_color: false

print.printer_Xerox_Phaser_6510.print_margin_bottom: 0

print.printer_Xerox_Phaser_6510.print_margin_left: 0

print.printer_Xerox_Phaser_6510.print_margin_right: 0

print.printer_Xerox_Phaser_6510.print_margin_top: 0

print.printer_Xerox_Phaser_6510.print_oddpages: true

print.printer_Xerox_Phaser_6510.print_orientation: 1

print.printer_Xerox_Phaser_6510.print_page_delay: 50

print.printer_Xerox_Phaser_6510.print_paper_data: 0

print.printer_Xerox_Phaser_6510.print_paper_height: 11.6945

print.printer_Xerox_Phaser_6510.print_paper_id: iso_a4_210x297mm

print.printer_Xerox_Phaser_6510.print_paper_name: iso-a4

print.printer_Xerox_Phaser_6510.print_paper_size_unit: 0

print.printer_Xerox_Phaser_6510.print_paper_width: 8.26378

print.printer_Xerox_Phaser_6510.print_resolution: 0

print.printer_Xerox_Phaser_6510.print_reversed: false

print.printer_Xerox_Phaser_6510.print_scaling: 0.6

print.printer_Xerox_Phaser_6510.print_shrink_to_fit: false

print.printer_Xerox_Phaser_6510.print_to_file: false

print.printer_Xerox_Phaser_6510.print_unwriteable_margin_bottom: 21

print.printer_Xerox_Phaser_6510.print_unwriteable_margin_left: 21

print.printer_Xerox_Phaser_6510.print_unwriteable_margin_right: 21

print.printer_Xerox_Phaser_6510.print_unwriteable_margin_top: 21Mit Safari lässt sich die Seite ohne Probleme öffnen.

Danke für Hinweise!